Майнинг-фермы порой приносят своим владельцам неплохие суммы. Это вдохновляет многих людей начать заниматься добычей криптовалют, но не все обладают достаточной суммой денег для покупки мощного оборудования. Поэтому некоторых интересует, как может быть создана майнинг-ферма на ноутбуке. В данной статье ProstoCoin постарается ответить на этот вопрос и выяснить целесообразность подобной затеи, а также расскажет о том, как запустить данный процесс.

Общие сведения

Майнинг на ноутбуке включает в себя несколько разновидностей, исходя из того, какие именно компоненты будут задействованы. Это может быть видеокарта, процессор (или их сочетание), а также жесткий диск.

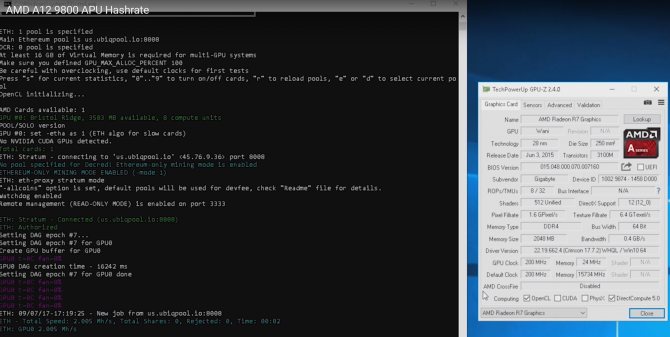

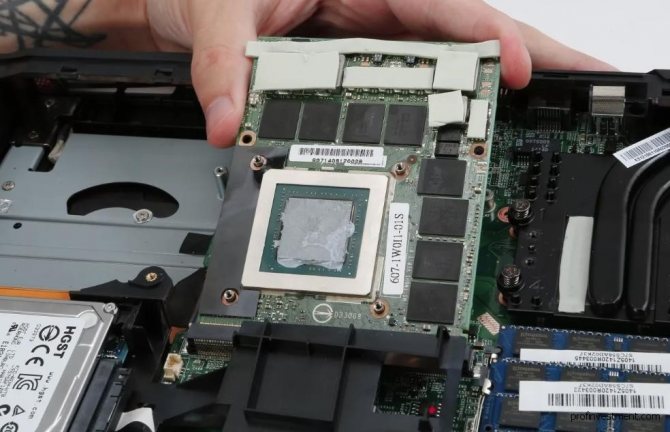

- Видеокарта — наиболее мощный элемент из перечисленных, который обеспечивает обработку огромного количества вычислительных операций в секунду. Следует иметь в виду, что в ноутбуки встраивают «урезанные» версии полноценных графических карт, что сказывает на производительности и охлаждении. Иногда встречается организация майнинга на ноутбуке с подключением внешней видеокарты, но такой способ нельзя назвать стабильным. Подключение внешней видеокарты осуществляется либо через специальную док-станцию с разъемом PCI-E, либо через внутренний разъем mPCI-E. В продолжение: особенности майнинга на видеокартах и список лучших графических процессоров.

Майнинг на ноутбуке с помощью видеокарты - Процессор, хотя и имеет меньшую мощность сам по себе, но почти всегда используется при майнинге в сочетании с GPU, что дает существенный прирост к результативности. Самый новый процессор – не всегда самый лучший, иногда устройства пятилетней давности показывают более внушительный хешрейт. В ноутбуки обычно ставятся не слишком мощные, но зато экономные в плане потребления процессоры. В продолжение: обзор майнинга на процессоре.

Майнинг на ноутбуке с помощью процессора - Жесткий диск – устройство, также пригодное для майнинга на определенных алгоритмах. Но выгодность такого вида добычи под огромным сомнением на текущий момент – выбор монет, поддерживающих такие алгоритмы, сильно ограничен, а их рыночная стоимость не превышает $0,01. Таким образом расход электроэнергии будет даже выше прибыли.

Майнинг криптовалют на ноутбуке с помощью жесткого дискаЧитайте также: Полный обзор криптовалюты dogecoin, перспективы для инвесторов на 2020 год

Подводим итоги

Участники криптосообщества разделились на два лагеря: одни считают, что квантовый компьютер представляет угрозу рынку цифровых активов, другие не видят в устройстве опасности.

Несмотря на то, что в настоящий момент такие машины функционируют только на государственном уровне, не исключено, что в будущем доступ к ним смогут получить мошенники.

Как вы думаете, что сделал бы главный критик биткоина – Питер Шифф – в случае, если бы в его распоряжении оказался квантовый компьютер? Предлагаем обсудить тему в нашем Telegram-канале.

Майнинг каких криптовалют возможен на ноутбуке в 2020 году

Следующие монеты объединяет то, что их алгоритмы относительно устойчивы к использованию в ASIC-майнерах, а значит, они подходят даже для майнинга на домашнем игровом ноутбуке:

- Zcash. Цифровая валюта, ориентированная главным образом на конфиденциальность. Использует алгоритм Equihash.

- Ethereum. Вторая по капитализации криптовалюта в мире. Несмотря на популярность, все еще доступна для добычи на видеокартах. Использует алгоритм Ethash.

- Dogecoin. Популярный альткоин с большим и сильным сообществом пользователей. Предусмотрена неограниченная эмиссия DOGE. Использует алгоритм Scrypt.

- Monero. Сеть, идеально подходящая для майнинга с ноутбуков и домашних ПК за счет высокой устойчивости к асикам. Использует алгоритм RandomX.

- Grin и Beam. Монеты, использующие высоко конфиденциальный алгоритм MimbleWimble. GRIN, помимо этого, периодически производит хардфорк, чтобы сохранять стопроцентную асикоустройствость.

- Vertcoin. Валюта, максимально поддерживающая дух децентрализации и финансового суверенитета, предусмотренный еще при создании биткоина. Использует алгоритм Lyra2RE, подходящий для GPU и CPU майнинга.

- Bytecoin. Одна из немногих монет, подходящих для соло майнинга, хотя гораздо большая эффективность наблюдается при работе в пуле. Использует алгоритм CryptoNight.

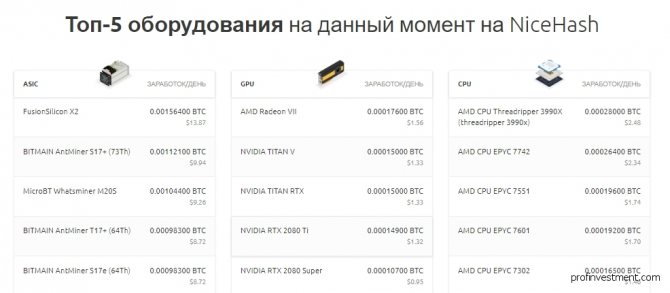

Начать майнинг большинства из этих монет очень просто – достаточно создать кошелек, скачать и запустить программное обеспечение, поддерживаемое выбранным пулом. Наиболее легкий способ, идеально подходящий для новичков – это воспользоваться многофункциональными платформами MinerGate или NiceHash.

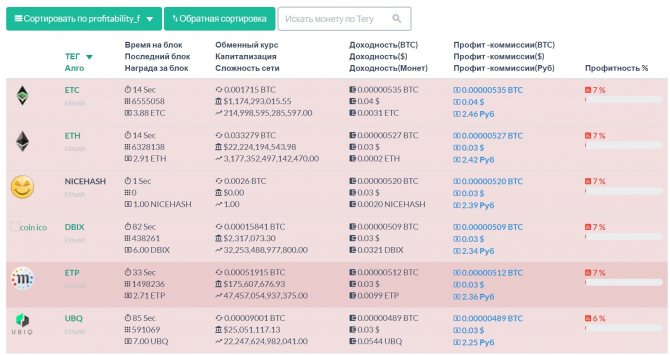

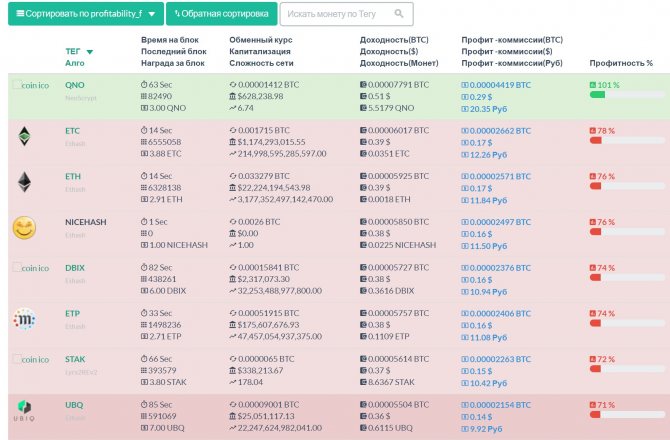

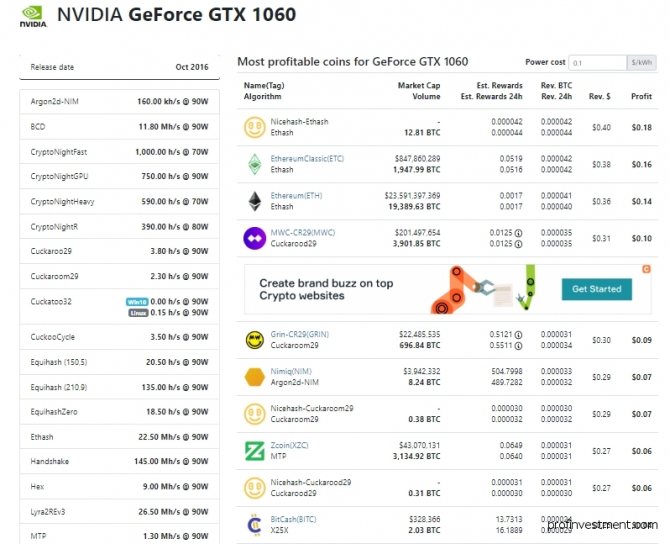

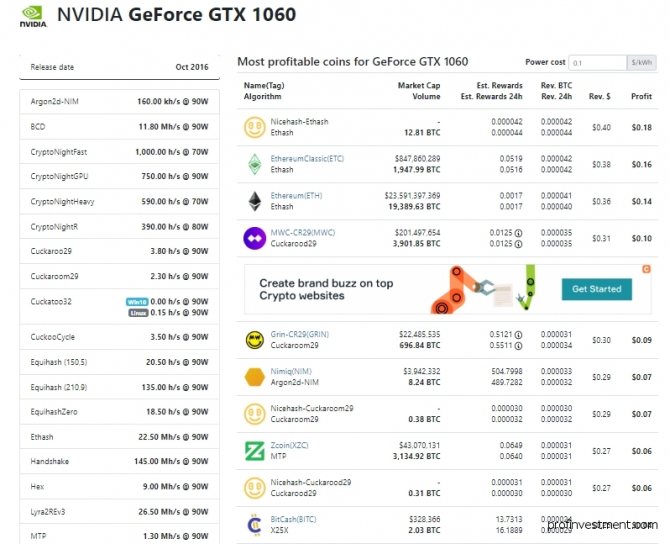

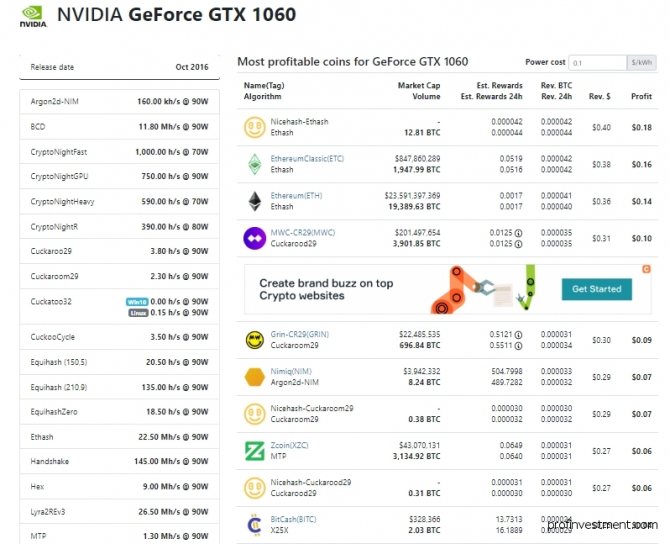

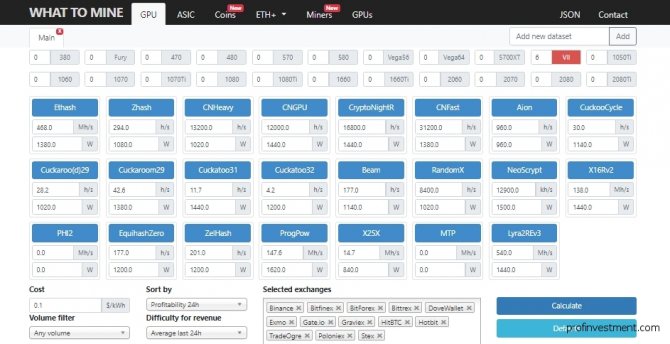

Наиболее прибыльные криптовалюты и алгоритмы для майнинга на конкретном оборудовании смотрите в калькуляторах. Например, расчеты для видеокарты NVIDIA GeForce GTX 1060:

прибыльные криптовалюты для видеокарты NVIDIA GeForce GTX 1060

Соло майнинг или пул

Я упоминал выше, что такое пул. Однако хотелось бы сравнить для вас эти два способа. Как по мне, соло майнинг (он же майнинг в одиночку) очень хардкорная вещь. Дело в том, что добычей криптовалюты занимаются по всему миру, потому у вас будет немалая конкуренция практически на любой валюте.

Хорошо, если имеется возможность собрать в кучу мощное железо и выдавать большой хешрейт. Но как показывает статистика, так происходит довольно редко. Соло-майнерами чаще становятся те, кто хочет легкой и быстрой наживы. Но такие люди забывают о правилах, которые хорошо устоялись в сфере критовалют.

Здесь не получится быстро заработать путем майнинга. Это трудоемкий процесс, который можно назвать работой. Потому я советую откинуть гордость и жадность, если такие качества присутствуют и обратиться к пулу.

Недостатком пула является то, что часто награда делится между всеми участниками майнинга. Но вспомните законы природы: стая волков живет дольше и хорошо питается, а волки-одиночки часто оказываются беспомощными. Когда дело касается сложных процессов, вроде майнинга, то работа в команде очень важна.

Пускай вы никогда не познакомитесь с теми, кто составляет вам компанию, но это не помешает вашей совместной работе. Вы будете в равных условиях и потихоньку соберете свой капитал. Без участия в пуле лезть в майнинг сегодня просто малоэффективно и невыгодно.

Программы для майнинга на ноутбуке

Программы могут быть для майнинга на процессоре, видеокарте и под разные алгоритмы. Например:

| Программа-майнер | Поддерживаемое оборудование | Алгоритмы |

| CPUMINER-opt | CPU | X19R; Lyra2REv3; Lyra2Z; X19Rv2 |

| XMRig | CPU | CryptoNightR; RandonXMonero |

| XmrStak | CPU; GPU (NVIDIA, AMD) | CryptoNightR |

| XmrStarkRx | CPU | RandonXMonero |

| ClaymoreDual | GPU (NVIDIA, AMD) | DaggerNashimoto (Ethash) |

| GMinerCuda | GPU (NVIDIA, AMD) | AMD: CuckooCycle; BeamV2; Eaglesons. NVIDIA: Zhash, GrinCuckatoo31, CuckooCycle, GrinCuckarood29, BeamV2; Eaglesons;DaggerNashimoto (Ethash); GrinCuckatoo32 |

*GPU — видеокарта; CPU — процессор.

Программы для майнинга нужно скачивать с официального сайта разработчиков, а еще лучше с официального репозитория на Github.

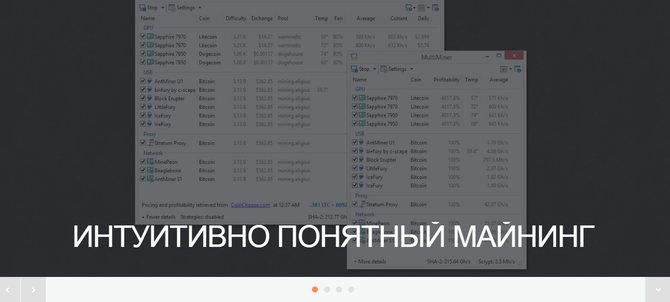

Можно использовать программы-майнеры, которые сами определяют самые выгодные алгоритмы и криптовалюты для добычи и имеют понятный графический интерфейс:

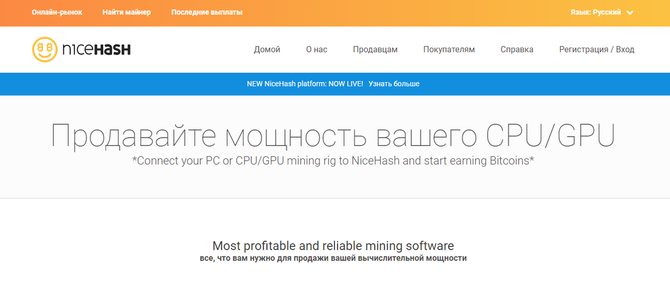

- Работа с платформой NiceHash, где вы можете сдавать свои вычислительные мощности в аренду и получать прибыль от их использования. Для майнинга автоматически выбирается самый выгодный алгоритм на текущий момент, однако вся прибыль начисляется именно в биткоинах.

- Использование приложения MinerGate, объединяющего в себе все необходимое для начале майнинга (пул и программное обеспечение).

- Использование приложения Honeyminer, которое хорошо себя зарекомендовало в майнинге на ноутбуках или домашних компьютерах.

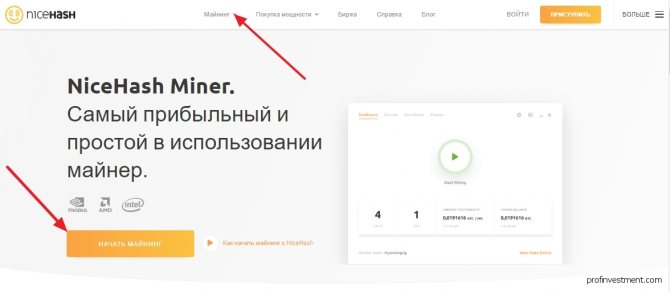

Nicehash

Nicehash представляет собой рынок хеш-мощностей с участием продавцов и покупателей. Покупатели приобретают интересующий их объем мощностей и получают доход с майнинга в биткоинах. Продавцы же при помощи программного обеспечения подключают свою технику и получают деньги в биткоинах за ее аренду.

программа для майнинга на ноутбуке nicehash miner

Для того, чтобы стать продавцом, требуется скачать программу-майнер. Есть ее версии под все популярные операционные системы.

После установки майнера необходимо подождать некоторое время для того, чтобы прошло тестирование системы. После этого можно запускать майнинг, это возможно делать и через сайт, в личном кабинете, после того как там появятся обнаруженные риги.

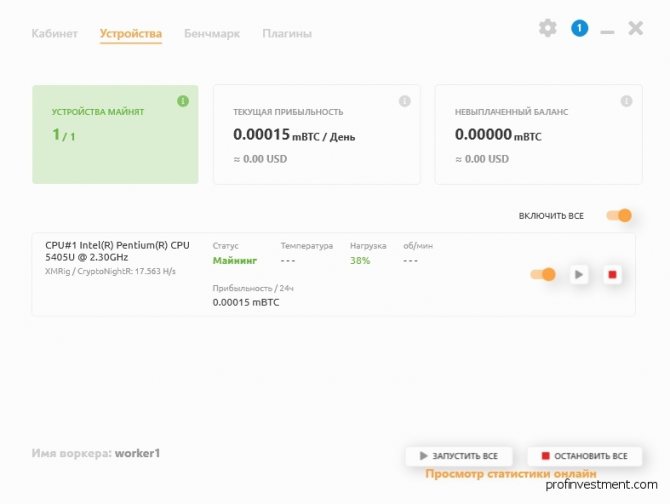

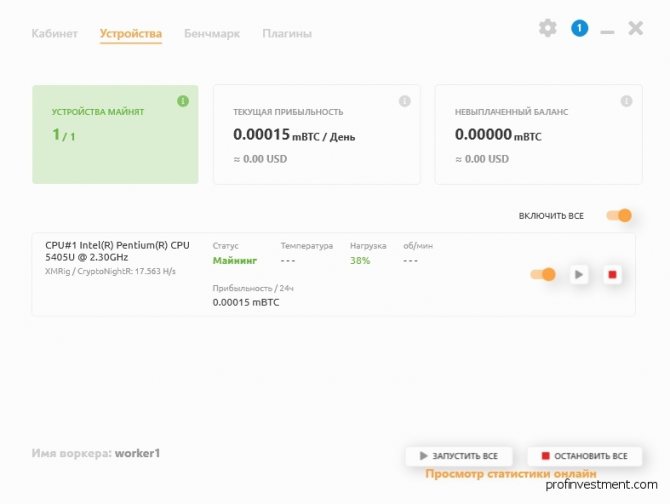

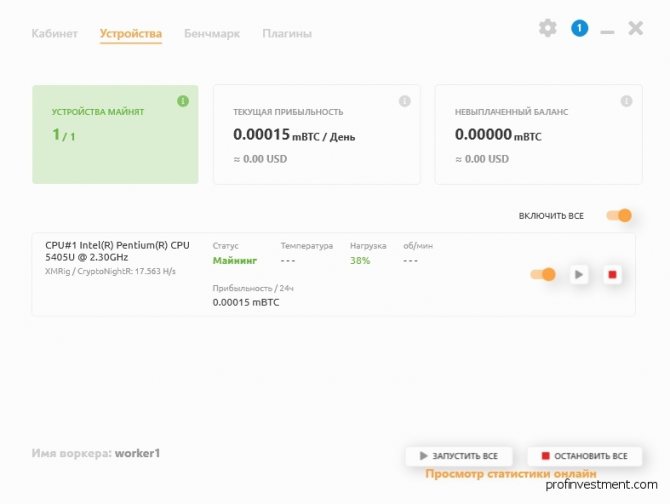

В нашем случае, через программу-майнер NiceHash запускается майнинг с помощью процессора:

пример майнинга на ноутбуке с помощью майнера от NiceHash

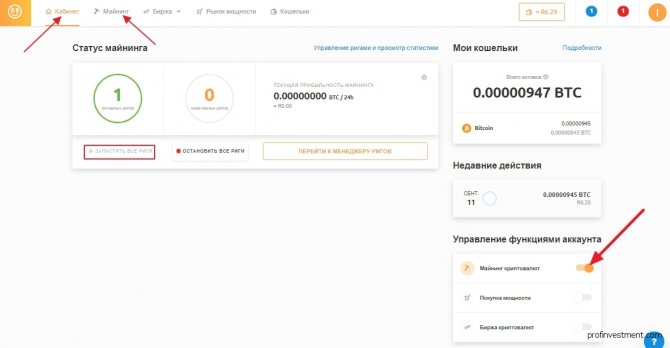

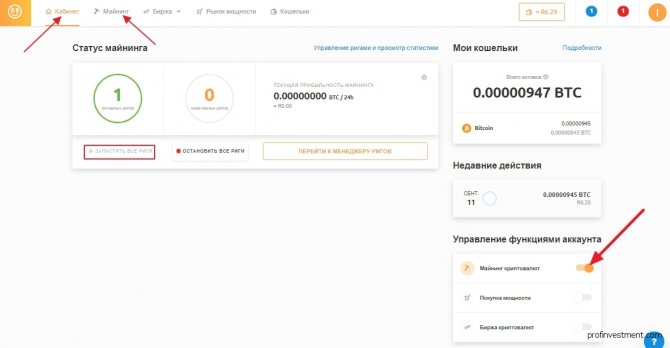

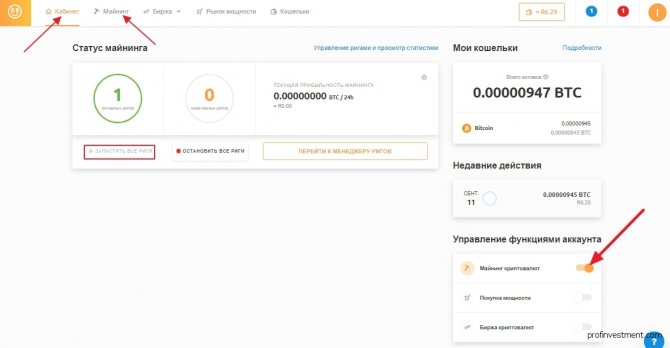

запуск майнинга на домашнем ноутбуке на сайте Nicehash

Запускать и контролировать майнинг можно и через сайт:

Прибыль продавца зависит от покупательского спроса и от мощности оборудования. Также имеет значение курс криптовалюты. Так, в конце 2017 года, когда курс BTC был запредельно высок, рынок мощностей тоже находился на пике активности. Сейчас же выгодность существенно ниже, поэтому перед началом майнинга необходимо рассчитать потенциальную прибыль при помощи специальных калькуляторов.

MinerGate

программа-майнер от MinerGate

Пул MinerGate работает с 2014 года и позиционирует себя как средство для предоставления возможностей майнинга максимально широкому кругу пользователей. Поддерживает криптовалюты Ethereum, Litecoin, Bytecoin, Bitcoin Gold, Zcash, Ethereum Classic, Monero, AEON, Monero Classic, Grin.

Чтобы начать работу, нужно зарегистрироваться на сайте и скачать программу-майнер. Затем установить ее и нажать на кнопку Start Mining. Вся статистика и изменения баланса отображаются в личном кабинете. При помощи функции Smart mining всегда добывается валюта с наиболее высоким рыночным курсом за последний час.

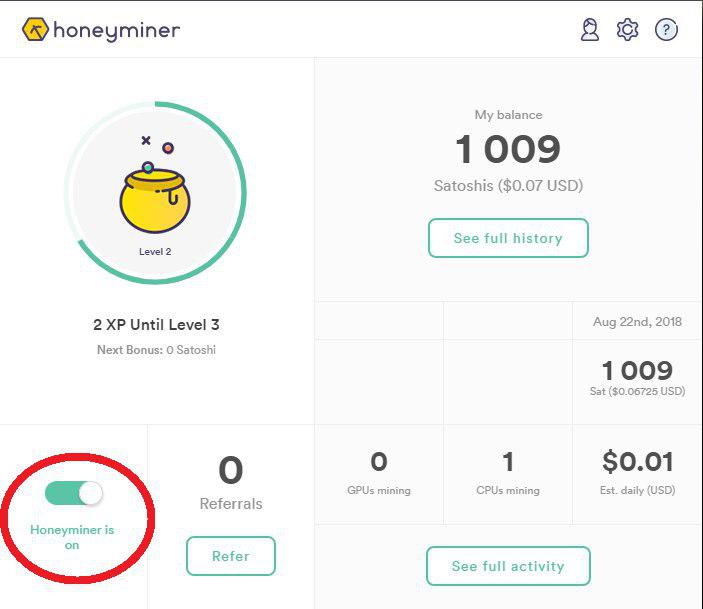

Honeyminer

программа Honeyminer

Honeyminer предлагает другую схему. Здесь вычислительные мощности не арендуются другими людьми, а непосредственно используются программным обеспечением. В результате майнинга самых разных криптовалют (смотря какая выгоднее в текущих обстоятельствах) начисляется доход, который автоматически конвертируется в биткоины на встроенной бирже и выплачивается майнеру.

Чтобы начать, необходимо просто скачать с сайта программу для майнинга на ноутбуке или компьютере и установить ее. Затем создать аккаунт и залогиниться в программе. Майнинг можно в любой момент включать и отключать, а также настраивать его интенсивность.

Проблематика

Еще лет 5 назад этот вопрос не так сильно волновал любителей майнинга. Но мир криптовалют очень быстро меняется. Как видно сейчас, курс валюты может резко обвалиться, а через час внезапно вернуться на прежний уровень. Майнинг стал довольно проблематичным, поскольку почти за 10 лет существования криптовалют сложность добычи почти каждой заметно увеличилась.

Если в самом начале блоки решались в течении минуты, а на транзакцию уходило пара секунд, то сегодня этот процесс может занять несколько суток. Добывать цифровой код валюты стало невероятно сложно, независимо от алгоритма и мощности вашего оборудования. А ведь с каждым блоком сложность только повышается.

Это говорит о том, что обычная добыча крипты на домашнем ПК доживает свое время. Еще совсем чуть-чуть, и даже самое мощное железо будет не в состоянии решить хеш-функцию любой криптовалюты.

Как начать майнить на ноутбуке и что учесть

программа MSI Afterburner для разгона оборудования

Как правило, для майнинга подходит уже установленная на ноутбуке операционная система, и никаких особых предварительных настроек не требуется. Можно попробовать слегка разогнать оборудование при помощи MSI Afterburner или аналогов. Но делается это аккуратно, с пониманием дела, чтобы не повредить аппаратному обеспечению. Так, чтобы снизить износ охлаждающей системы, можно поиграть с настройками температуры и скорости вентилятора.

Далее выбирается программа-майнер, оптимальная для железа (видеокарты AMD и Nvidia лучше работают с разными приложениями). Что касается майнинга на процессоре, то здесь это такого значения не имеет. Существуют также программы, заточенные под определенные криптовалюты, но это не всегда наиболее выгодный вариант. Следует обращать внимание и на функционал программ, например, чтобы можно было задействовать только определенную часть мощностей для майнинга. Это актуально, когда вы одновременно используете ноут и для других задач. Когда он свободен, лучше включать загрузку на максимум для увеличения заработка.

Квантовые компьютеры могут взломать криптовалюту?

По словам умных людей, таких как основатель Etherum Виталик Бутерин и крипто-евангелист Андреас Антонополус, пока нет необходимости паниковать по поводу квантовых компьютеров. По словам Антонополуса, в настоящее время квантовые компьютеры еще недостаточно мощны, чтобы взломать криптовалюту.

Теоретически, квантовые вычисления могут сломать криптографию, обеспечивающую защиту криптовалют, таких как Биткойн и Эфир, но, по мнению Бутерина, квантовые компьютеры, подобные анонсированному от Google, являются скорее доказательством концепций, чем полностью реализованными технологиями.

Текущая криптография, используемая в основных блокчейна, также может быть достаточно сильной, чтобы противостоять даже полностью реализованным квантовым компьютерам, что означает, что не вся криптография будет уязвимой.

Квантовые компьютеры могут использоваться не только для взлома криптографии, но и для создания более мощного шифрования. Существуют планы обновления для блокчейнов, таких как Ethereum, для сопротивления квантовым компьютерам.

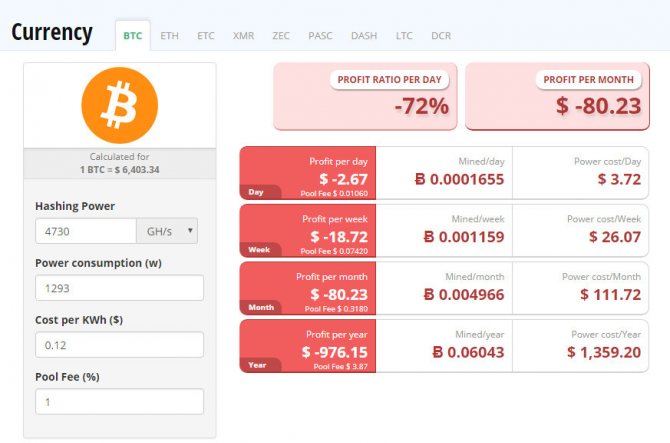

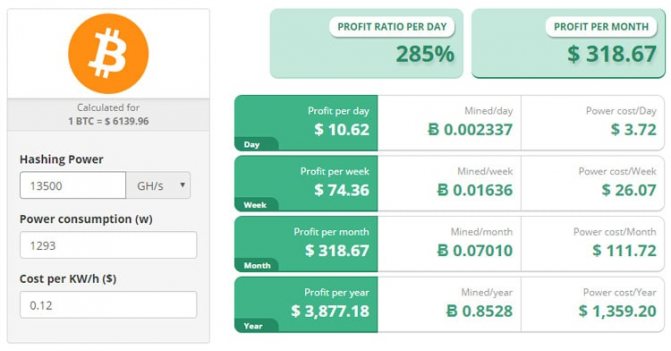

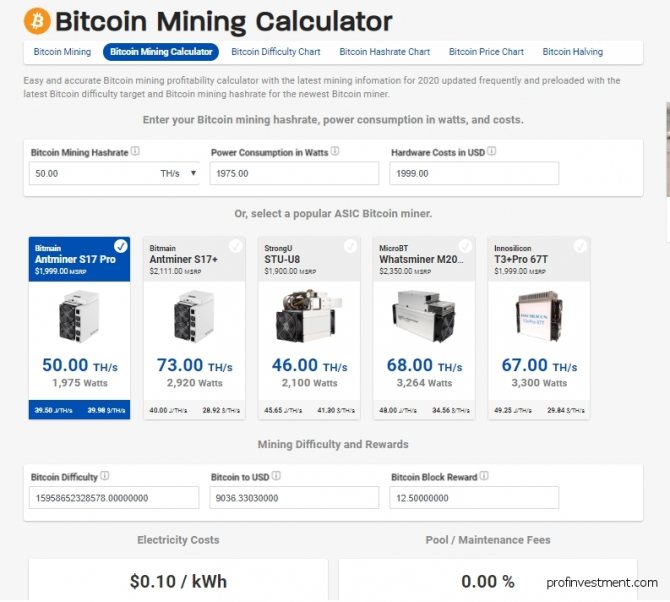

Калькуляторы майнинга

Прежде, чем начать майнить на ноутбуке, необходимо рассчитать выгодность такого предприятия. В этом помогут специализированные калькуляторы, например:

- Nicehash. Расчет основан на статистике производительности оборудования клиентов.

калькулятор для расчета оккупаемости майнинга от Nicehash - WhatToMine. Многофункциональный калькулятор, позволяющий рассчитать прибыльность для каждого конкретного устройства, а заодно узнать, какую криптовалюту майнить будет выгоднее всего.

калькулятор для майнинга WhatToMine - CoinWarz. Простой в использовании калькулятор, позволяющий определить доходность добычи конкретной монеты при имеющихся мощностях и затратах.

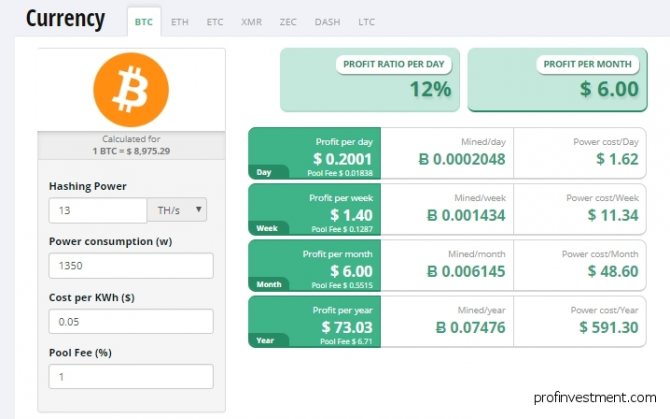

калькулятор для расчета майнинга на ноутбуке CoinWarz - CryptoCompare. Калькулятор майнинга с удобным и простым интерфейсом. Функционал минималистичен и позволяет при наличии исходных данных максимально быстро получить наглядную информацию о прибыли за день, неделю, месяц, год. Конечно, при условии неизменности курса.

майнинг калькулятор CryptoCompare

Часть 2. Пути решения

Чем обеспечить устойчивость к атакам квантового компьютера?

В настоящий момент существует несколько основных методов, обеспечивающих защиту от атак квантового компьютера:

- криптография на основе хешей;

- криптография на основе кода;

- криптография на основе матрицы;

- криптография, основанная на многомерных квадратичных системах;

- криптография на базе секретного ключа.

При наличии достаточно длинных ключей и соблюдении требований к безопасности данные методы защиты способны противостоять как классическим атакам, так и атакам с использованием квантового компьютера.

Наиболее изученным является использование цифровых подписей на основе хеш-функций.

Как уже было сказано ранее, хеш-функция выполняет одностороннее преобразование сообщения. Сообщение преобразуется в значение хеша фиксированной длины. Использование хеш-функции с одной стороны должно сделать бессмысленным перебор сообщений для получения аналогичного значения хеша. С другой стороны, алгоритм должен быть устойчив к коллизиям: когда 2-м разным сообщениям соответствует одно и то же значение хеш-функции.

Квантовый алгоритм Гровера может быть использован для попытки найти коллизию или выполнить предварительную атаку, чтобы найти исходное сообщение. Для этого потребуется операций. Таким образом, для поддержания 128-ми битной безопасности, необходима длина результирующего хеша не менее 256 бит. В качестве такой функции может быть выбрана SHA-256.

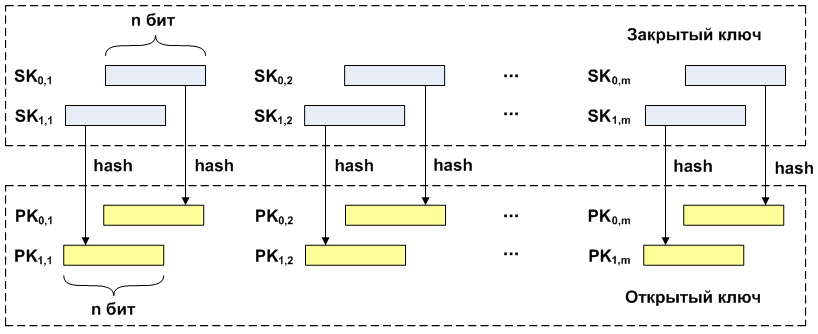

Подпись Лэмпорта

Одним из вариантов использования хеш-функции в цифровой подписи является подпись Лэмпорта. Она может быть построена на основе любой односторонней хеш-функции. Криптоустойчивость алгоритма основана на криптоустойчивости применяемых хеш-функций.

Схема подписи

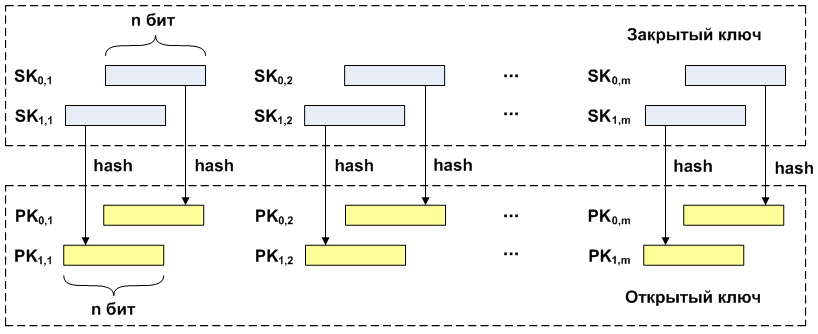

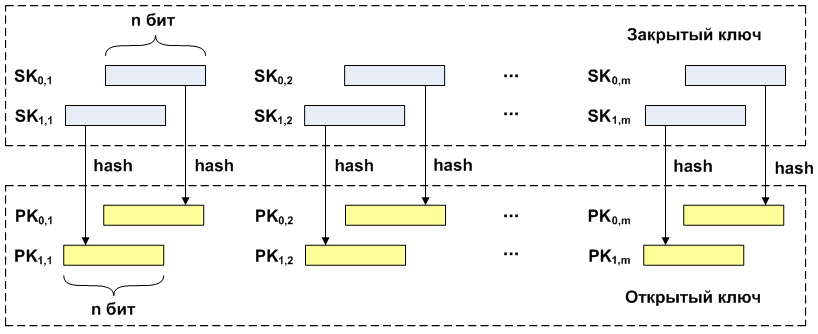

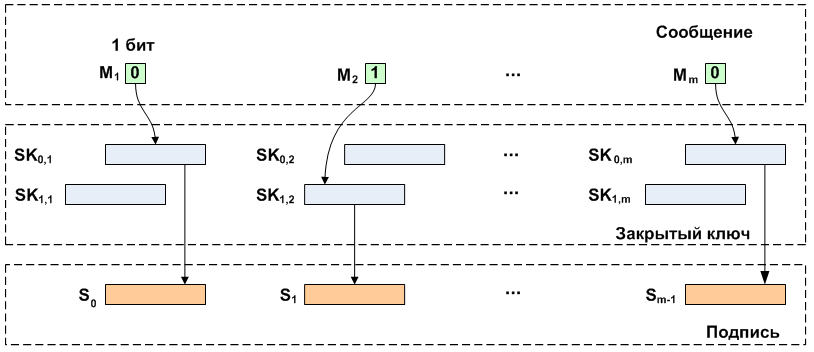

Для сообщения длиной генерируются ключи. Сперва парами генерируются закрытые ключи длиной , затем, применяя хеш-функцию, из закрытых ключей формируются пары открытых ключей . Количество пар закрытых и открытых ключей равно количеству бит в исходном сообщении.

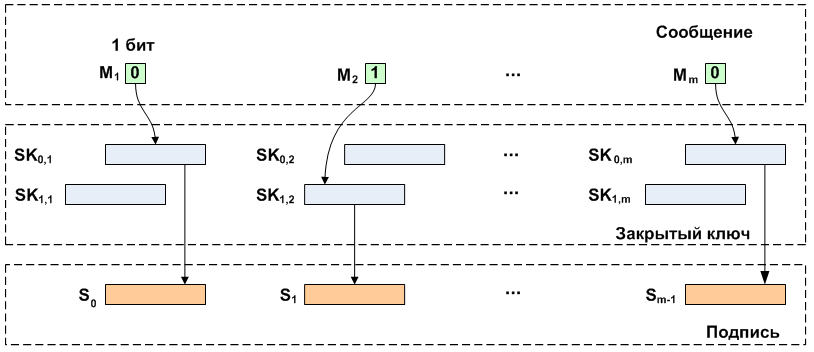

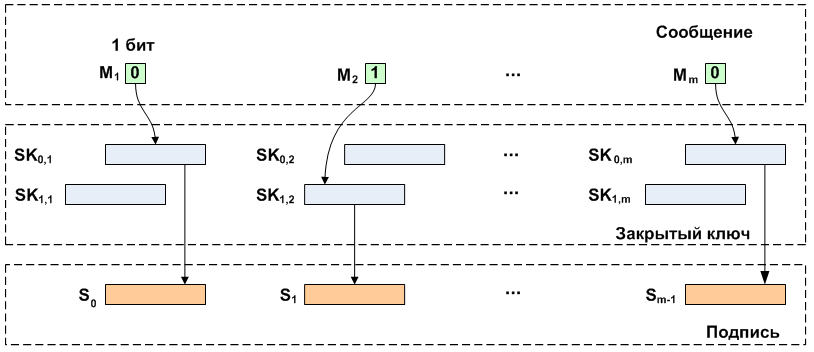

При выполнении подписи, побитово читается сообщение, и, в зависимости от значения текущего бита, выбирается один из закрытых ключей соответствующей пары. Выбранные закрытые ключи объединяются в подпись. Далее получившуюся подпись и пар открытых ключей отправляются адресату.

Проверка подписи похожа на процесс ее создания. Подпись разбивается на фрагменты длиной , которые затем преобразуются при помощи той же хеш-функции. Побитово читается сообщение и значением бита выбирается открытый ключ, который сравнивается с полученным значением хеша.

Как правило, перед применением подписи исходное сообщение хешируется для уменьшения его размера. Пусть в качестве хеш-функции выбрана SHA-256, тогда . При этом общая длина открытого (как и закрытого) ключа получается равной:

Длина подписи составляет: Подпись Лэмпорта является одноразовой (остается безопасной только при однократном ее использовании), поскольку при ее выполнении и передаче становится известной половина закрытого ключа. Пусть длина сообщения равна 256 байт и длина хеша равна 256. До того, как Алиса опубликует подпись к сообщению, никто не знает 2 * 256 случайных чисел в секретном ключе. Таким образом, никто не может создать правильный набор из 256 чисел для подписи.

После того, как Алиса опубликует подпись, никто все еще не будет знать остальные 256 чисел, и, таким образом, не сможет создать подпись для сообщений, имеющих иной хеш.

Тот факт, что подпись Лэмпорта является одноразовой, в сочетании с внушительным суммарным объемом подписи и открытого ключа (24 КБ при длине сообщения в 256 байт и длиной хеша в 256 байт), делает ее использование в публичном блоке транзакций нецелесообразным.

Подпись Винтерница

Существуют и другие алгоритмы одноразовой цифровой подписи. В подписи Винтерница, в отличие от подписи Лэмпорта, исходное сообщение подписывается не побитово, а блочно. Одноразовая подпись Винтерница, как и Лэмпорта, может быть построена на основе любой стойкой криптографической функции.

Схема подписи

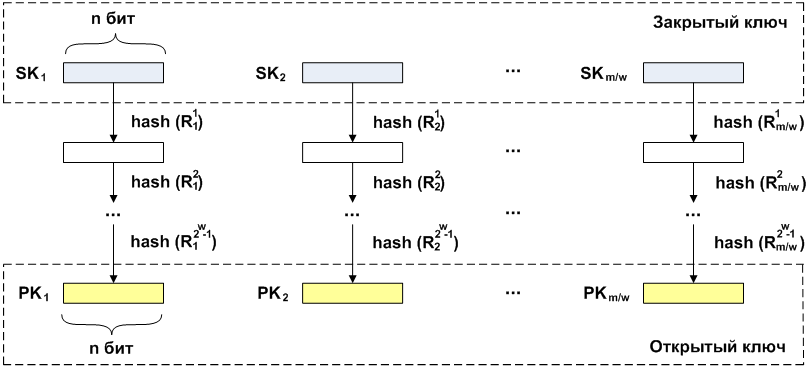

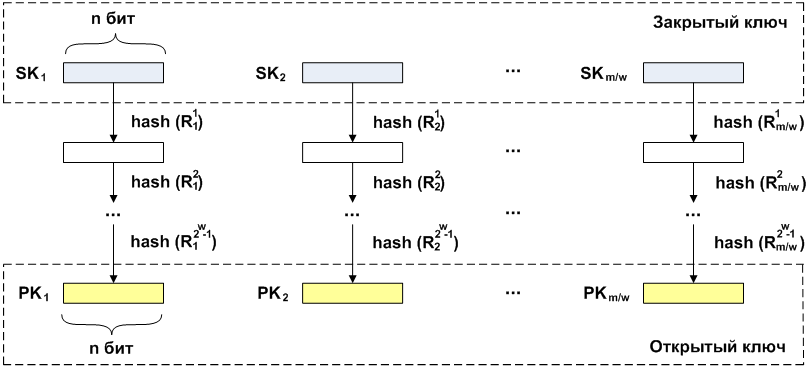

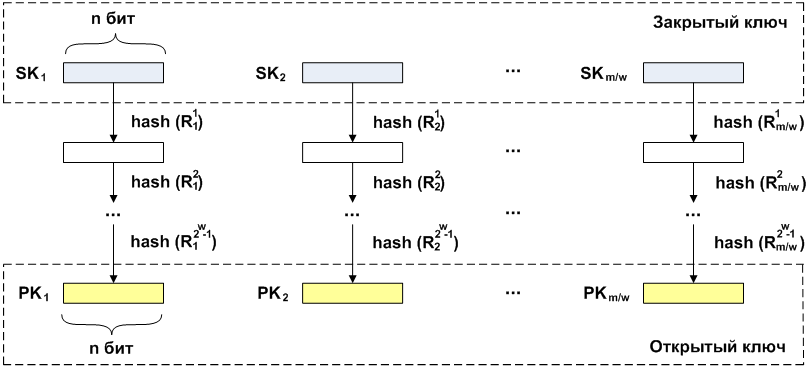

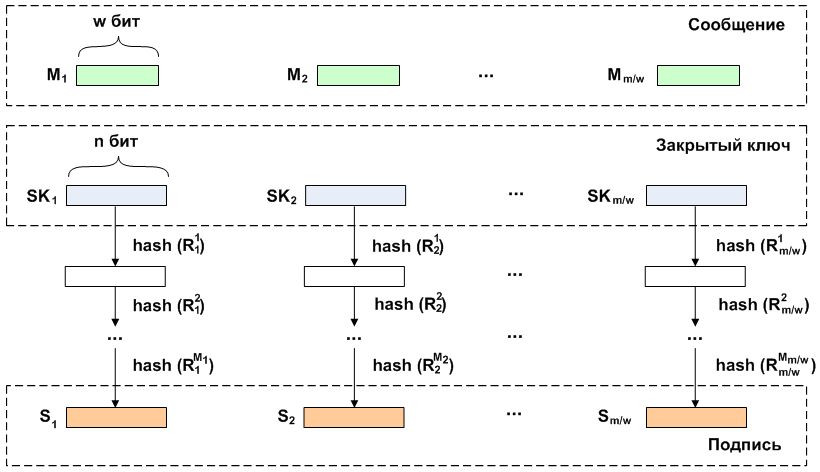

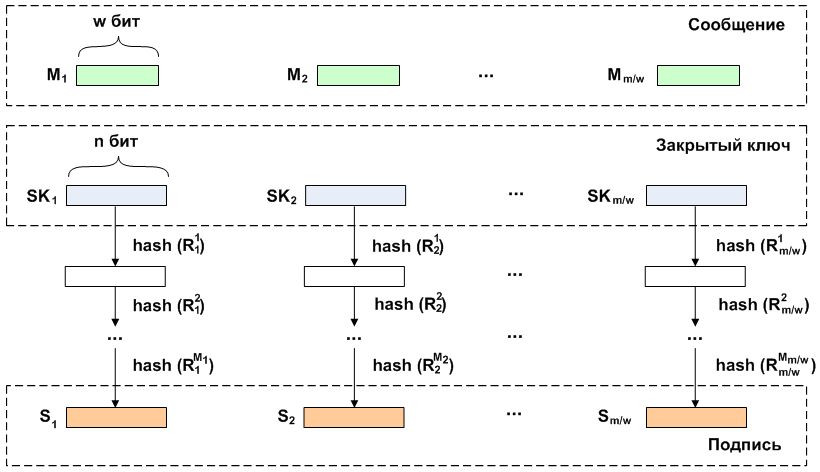

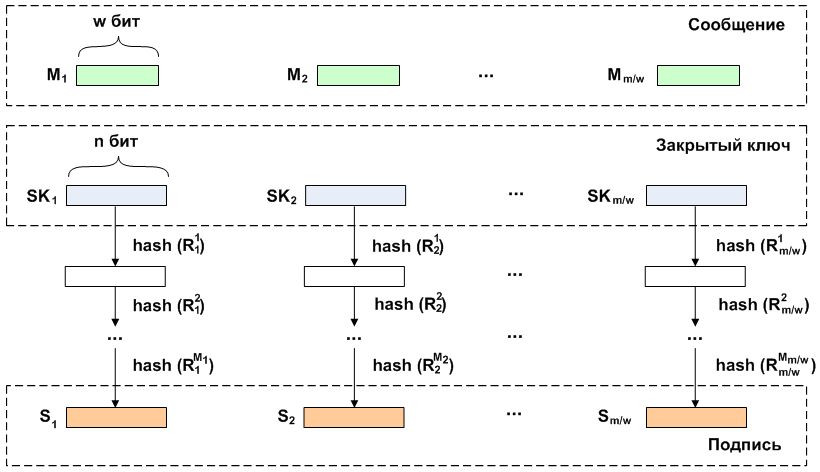

Сообщение длиной разбивается на фрагменты длиной . Для каждого фрагмента генерируется закрытый ключ длины . К каждому закрытому ключу последовательно применяется операция хеширования раз (раундов ). В результате проведенных операций получаются соответствующие им открытые ключи той же длины .

При подписи, как и при генерации публичных ключей, производится итеративное вычисление хеша над закрытыми ключами. Количество повторений в каждом случае зависит от подписываемого сообщения. Как уже говорилось ранее, сообщение разбито на блоки длины . Численное значение этого блока и является количеством итераций, которые необходимо выполнить над закрытыми ключами для получения подписи. Соединение полученных блоков и будет подписью данного сообщения.

При проверке подписи над фрагментами ее длины производится итеративное вычисление хеша. Количество раундов применения хеш-функции определяется как разность между количеством итераций для получения открытого ключа и численного значения блока сообщения, т.е. раз. Затем полученные значения сравниваются с соответствующим публичным ключом.

Пример

Проиллюстрирую вышесказанное небольшим примером. Пусть дано сообщение (в битовом представлении) длины , параметр Винтерница и некоторая хеш-функция длины : Генерируем закрытых ключа на основе генератора псевдослучайных чисел. К каждому закрытому ключу применяем раз хеш-функцию, тем самым получая открытых ключа, которые объединяются в один общий ключ длины бит. Далее по каждому блоку сообщения длины определяем количество применяемых к закрытому ключу операций хеширования . В данном случае это будут значения и соответственно. Выполнив операцию хеширования на закрытых ключах получаем подпись длиной бит.

Для проверки подписи делим ее на части длиной . Над каждой частью производим операций хеширования. Т.е. и раза соответственно. Если в результате проведенных операций получается значение совпадающее с открытым ключом, значит, сообщение достоверно.

При использовании SHA-256 в качестве хеш-функции для подписи Винтерница, .

Пусть бит. Тогда полный размер открытого ключа и подписи равны:

Количество операций вычисления хеша в данном случае равно: Для случая с , это значение возрастает до . Размеры открытого ключа и подписи, при тех же параметрах, что и в примере для подписи Лэмпорта, равны 1 КБ. В сумме это меньше, чем в подписи Лэмпорта (24 КБ). Однако, количество операций вычисления хеша при этом составляет 8160. Что, несомненно, очень много. К тому же, при проверке подписи выполняется в среднем половина от этого количества итераций. Это делает данный вариант подписи нецелесообразным для использования в блокчейне.

Существует несколько вариантов подписи Винтерница, в том числе с расширением подписи с целью повышения надежности и сокращения количества применений хеш-функции. Их описание выходит за рамки данной статьи. Те, кому интересно, могут посмотреть подробнее здесь. Применение подписи Винтерница на базе отечественной хеш-функции ГОСТ 34.11-12 можно посмотреть здесь.

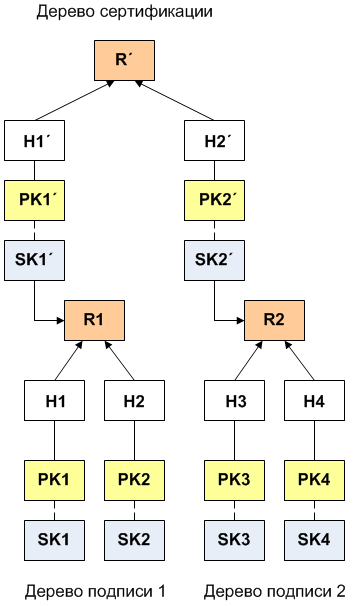

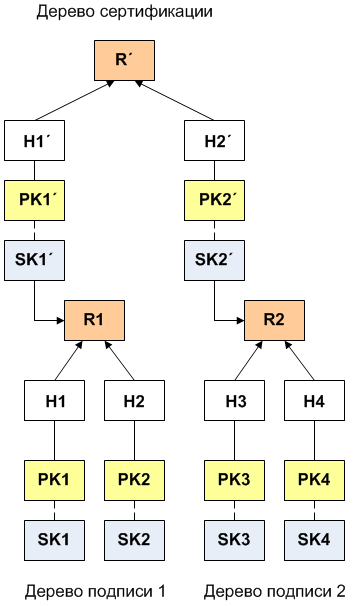

Дерево Меркла (MSS)

Одноразовые подписи способны обеспечить удовлетворительную криптографическую безопасность, однако, именно их одноразовость может стать серьезной проблемой. Пусть необходимо передать сбережения с одного адреса на другой. При этом получается, что при использовании одноразовых подписей необходимо будет каждый раз переводить весь объем средств, и для проведения каждой транзакции нужен будет новый адрес. С каждой транзакцией нужно будет публиковать новый открытый ключ. Кроме того, сохранение в блокчейне новых транзакций постепенно будет требовать все больше времени на их поиск.

Для решения проблемы расширяют схему подписи за счет проведения нескольких подписываний на основе нескольких пар ключей для каждого адреса. Использование нескольких подписей выполняют на базе двоичного хеш-дерева — дерева Меркла.

Подробнее

Вычисление дерева производится от листьев к корню. Каждый узловой лист дерева вычисляется как хеш от сгенерированного открытого ключа. Остальные узлы вычисляются путем получения хеша от конкатенации (склеивания) дочерних узлов. Таким образом рассчитывается все дерево до корня. Пусть есть 4 пары ключей, дерево Меркла рассчитывается вычислением 7-ми хешей (см. рисунок выше).

Особенностью дерева Меркла является то, что существование любого узла или листа может быть криптографически доказано путем вычисления корня.

Подпись сообщения создается при помощи закрытого ключа из выбранной пары ключей.

Проверка подписи подразумевает вычисление корня на основе переданных параметров и сравнение с ним как с многоразовым публичным ключом. Этими параметрами являются:

- подпись;

- корень;

- одноразовый ключ, закрытой частью которого было подписано сообщение;

- хеши из дерева, лежащие на пути следования от выбранного листа к корню.

При использовании одноразовых подписей Меркла или Винтерница нет необходимости передавать отдельно выбранный одноразовый открытый ключ, поскольку его можно получить из подписи сообщения. Достаточно передать его номер, отражающий его положение в дереве. Например, на рисунке выше передаваемыми параметрами будут: подпись, корень, номер листа — 0 (номер листа с ключом ) и хеши и . При выполнении проверки подписи из нее будет получен открытый ключ , соответственно, и хеш . Хеши и позволят вычислить . А хеши и позволят вычислить корень , который можно будет сравнить со значением переданного корня. Дерево Меркла, составленное и рассчитанное из открытых ключей, позволяет вместо публикации всего их множества опубликовать лишь корень дерева. Это увеличивает размер подписи за счет включения части дерева в подпись, но дает возможность используя только 1 хеш проверить множество подписей. Так, при глубине дерева можно подписать сообщений.

Дерево Меркла для ключей на базе алгоритма эллиптических кривых используется в Биткойн и Ethereum, о последнем с рассмотрением дерева Меркла есть отличная статья.

Гипердеревья

Основным недостатком базовой схемы Меркла является то, что количество доступных подписей ограничено, и все пары ключей одноразовых подписей должны быть сгенерированы до вычисления дерева Меркла. Генерация ключей и время подписывания растут экспоненциально относительно высоты дерева. Отсрочить генерацию новых ключей, а также увеличить количество доступных пар возможно при использовании гипердерева.

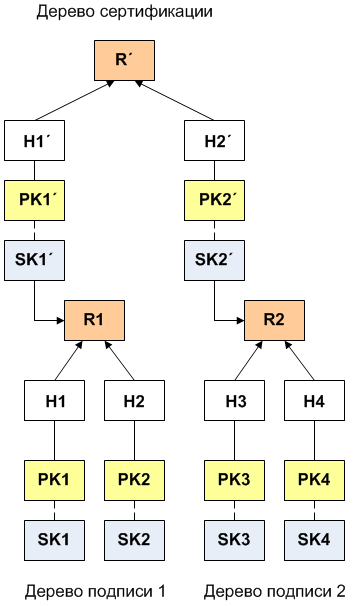

Подробнее

Гипердерево представляет собой структуру, состоящую из деревьев Меркла. В этой структуре по назначению выделяются 2 типа деревьев: дерево сертификации и дерево подписи. Дереву подписи соответствуют ключи, используемые для подписывания сообщений. Дереву сертификации соответствуют ключи для подписывания корней деревьев подписи. Таким образом, деревья подписи являются дочерними к дереву сертификации (см. рисунок ниже).

Для проверки подписи сообщения в этом случае передаются те же параметры, что и для обычного дерева Меркла, но с обоих деревьев. Таким образом, подпись и ее проверка становятся несколько сложнее, однако появляется возможность гибко расширять структуру. В то время как размер и количество подписей для каждого дополнительного дерева растет линейно, общий объем подписей гипердерева растет экспоненциально.

Нет необходимости строить гипердерево симметричным. Всегда можно дополнить его слоями новых деревьев подписи. Таким образом, подписи блока транзакций будут изначально небольшого размера, который будет возрастать по мере увеличения глубины гипердерева.

Расширенная структура дерева Меркла (XMSS)

Полное описание схемы выходит далеко за рамки данной статьи, подробнее можно прочесть здесь. Коснусь лишь базовых представлений и характеристик. Схема XMSS как и дерево Меркла позволяет расширять одноразовые подписи. Использование битовой маски с применением исключающего ИЛИ (XOR) дочерних узлов до конкатенации хешей в родительский узел позволяет повысить устойчивость к коллизиям применяемых хеш-функций. Так, при использовании SHA-256 в качестве хеш-функции в сочетании с расширенной схемой Винтерница с параметром безопасности (W-OTS+) позволяет увеличить безопасность с 128 до 196 бит. Согласно Ленстра, 196-битной защиты достаточно, чтобы считать ее безопасной против атаки путем простого перебора до 2169 года. При всех достоинствах схемы XMSS ее основным недостатком является длительное время генерации ключа.

В настоящее время существуют и другие схемы расширения дерева Меркла (GMSS, CMSS), которые в сочетании с алгоритмами одноразовой подписи также могут быть использованы в блокчейне, устойчивом к атакам с применением квантового компьютера.

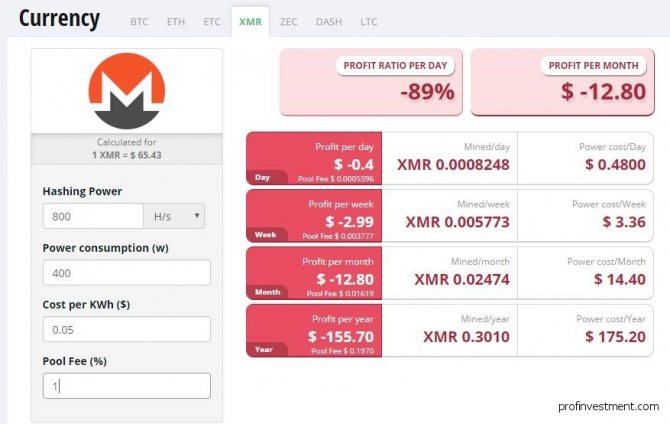

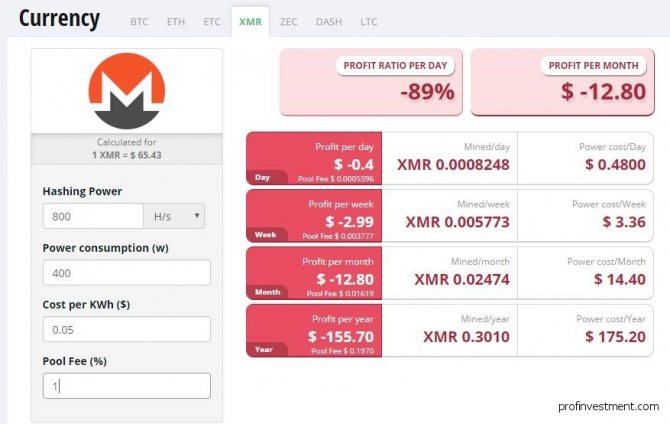

Как рассчитать прибыльность майнинга на ноутбуке

Доходность всегда зависит от показателя, называемого хешрейт – возможное количество операций в секунду. Поэтому нужно знать суммарный хешрейт своего ноутбука, чтобы рассчитать, прибылен ли будет майнинг на нем. Когда этот показатель известен, то можно воспользоваться калькулятором CryptoCompare, чтобы высчитать предположительный результат.

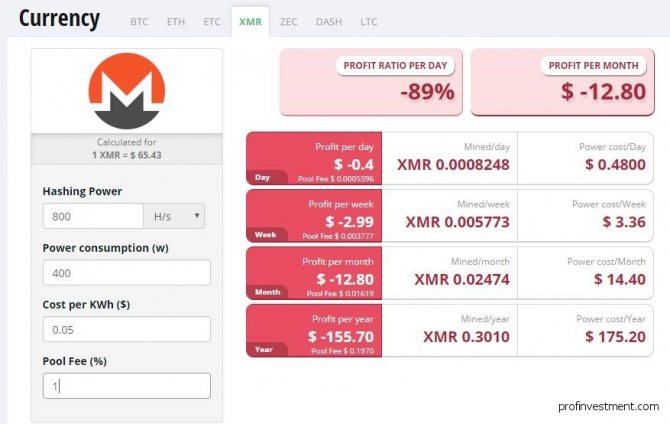

Введите хешрейт (к примеру, для ноутбука MSI GT75 Titan при правильном разгоне он может достигать 800 H/s), потребляемую мощность (суммарно от всех компонентов получается в районе 400 Вт/ч), стоимость электроэнергии в долларах. Расчеты производятся автоматически.

пример расчета профита в калькуляторе при майнинге монеро

На сегодня, при курсе XMR в $65, процесс майнинга получается абсолютно убыточным.

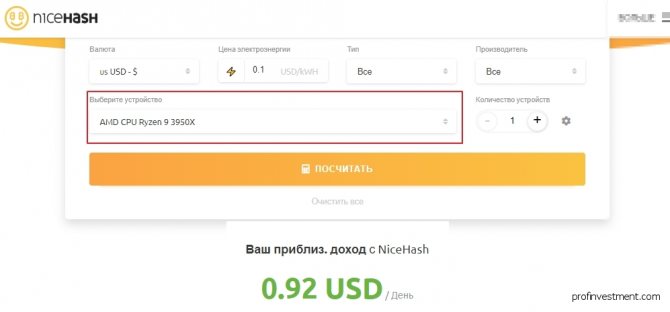

калькулятор для подсчета дохода и прибыли от НайсХеш

Также можно воспользоваться калькулятором от НайсХеш, особенно если собираетесь работать именно с этой платформой. Там можно отдельно посчитать прибыльность для видеокарты и процессора, после чего суммировать результаты. Или запустить майнер который покажет точное значение хешрейта.

Пример расчета для случайной конфигурации

Например, ноутбук имеет характеристики:

- Видеокарта GeForce GTX 1660 Ti.

- Процессор Intel CPU i7-9700.

- Стоимость $1200.

Мощность и хешрейт процессора Intel CPU i7-9700 для разных алгоритмов (данные Nicehash на 03.05.2020):

- на алгоритме CryptoNightR: хешрейт 0.35 kH/s, мощность 65 W,

- на алгоритме RandomXmonero: хешрейт 4.08 kH/s, мощность 65 W.

Приблизительная доходность $0.24/день, прибыль при стоимости электроэнергии $0.1 составит $0.08. ROI: 15000 дней или 41 год.

Мощность и хешрейт видеокарты GeForce GTX 1660 Ti для разных алгоритмов (данные Nicehash на 03.05.2020):

- на алгоритме DaggerHashimoto (Ethash): хешрейт 30.64 MH/s, мощность 85 W,

- на алгоритме Zcash: хешрейт 43.67 Sol/s, мощность 90 W,

- на алгоритме BeamV2: хешрейт 28.11 Sol/s, мощность 90 W,

- на алгоритме GrinCuckaroo29: хешрейт 5.61 G/s, мощность 90 W,

- на алгоритме CryptoNightR: хешрейт 0.5 kH/s, мощность 90 W,

- на алгоритме RandomXmonero: хешрейт 0.5 kH/s, мощность 90 W,

- на алгоритме Lyra2REv3: хешрейт 44 MH/s, мощность 90 W,

- на алгоритме CuckooCycle: хешрейт 4.88 G/s, мощность 90 W,

- на алгоритме X16Rv2: хешрейт 14.37 MH/s, мощность 105 W.

Приблизительная доходность $0.54/день, прибыль при стоимости электроэнергии $0.1 составит $0.34. ROI: 3529 дней или около 10 лет.

Если одновременно для майнинга на ноутбуке использовать и процессор и видеокарту, то прибыль получится $0.42 и срок окупаемости 2857 дней или около 8 лет.

Эти расчеты приблизительные, но они показывают, что если майнинг на ноутбуке и будет приносить прибыль, то окупятся инвестиции только через много лет. Лучше сделать риг из видеокарт или ферму из асиков.

Важный момент. Основные затраты — это плата за электроэнергию. Если она у вас дешевая, то время окупаемости сократится в несколько раз. Например, при стоимости электроэнергии $0.01 общая прибыль уже $0,75 и ROI 1600 дней или 4 года при неизменности курса криптовалют.

Где обменять криптовалюту

Криптовалюту, полученную в результате майнинга, удобнее всего обменивать через биржи или обменники. Тот и другой способ имеют свои плюсы и минусы.

Криптобиржи (например, Binance, EXMO, LocalBitcoins, Currency) предлагают более широкий функционал по работе с криптовалютой, который не ограничивается простым ее обменом на другую криптовалюту или фиат. Однако многие действия требуют подтверждения личности путем предоставления паспортных данных. Это не всем подходит. Также не все криптобиржи поддерживают возможность вывода напрямую в фиат (например, на карту).

В криптообменниках же можно найти более широкий диапазон доступных направлений, а также отсутствие требований к подтверждению личности. Поэтому такой вариант может показаться удобнее новичку.

Что такое квантовая физика?

Также известная как квантовая механика, квантовая физика — это тип физики, который применяется только к вещам, которые достаточно малы для применения их правил.

В классической физике почти все ведет себя предсказуемо — расчеты и измерения могут быть точными. Как только вы начинаете изучать объекты размером с квантовую физику, все становится гораздо более непредсказуемым.

Измерения и вычисления в квантовой физике не являются точными — их можно угадать только с использованием вероятностей. На квантовом уровне частицы могут начать вести себя как волны и даже внезапно менять состояния в зависимости от того, предсказывается это или нет. В квантовой сфере все становится неопределенным.

Рекомендации

Ноутбуки, особенно недорогие, вообще имеют тенденцию к перегреву даже в процессе обычной работы. А при майнинге нагрузки будут выше в десятки раз, поэтому обеспечить хорошее охлаждение – первостепенная задача.

Покупать специально для майнинга ноутбук за сотни тысяч рублей можно только в том случае, если вы собираетесь использовать его мощности и помимо добычи криптовалюты. Курс криптовалюты волатилен; даже если при расчете в калькуляторе вы увидели положительный результат, никто не может гарантировать, что через неделю курс не упадет и процесс не станет убыточным.

Популярные программы для майнинга на GPU/CPU – CGMiner, MultiMiner, BitMinter, EasyMiner. Разница между ними заключается в приспособленности под разные цифровые валюты или алгоритмы, в особенностях интерфейса, в поддержке тех или иных операционных систем.

Основные понятия

- Майнинг – подтверждение транзакций в сети и их добавление в блокчейн. Осуществляется путем нахождения определенной хеш суммы методом перебора. Требует вычислительной мощности, количество которой зависит от сложности сети.

- Хешрейт – производительность оборудования для криптовалютного майнинга. Измеряется в хешах в секунду.

- Пул для майнинга – сообщество майнеров, которые одновременно вкладывают свои вычислительные мощности в добычу криптовалют. Вознаграждение также распределяется между всеми участниками.

- Энергопотребление (Вт) – количество мощности, которое потребляет оборудование при майнинге. Сильно влияет на доходность.

- CPU – центральный процессор. GPU – графический процессор, видеокарта.

- Программа для майнинга – приложение для контроля и управления процессом добычи криптовалюты. Примеры – BitMinter, EasyMiner, CGMiner, MultiMiner.

- Калькулятор майнинга – программа для расчета потенциальной прибыли исходя из имеющегося оборудования, стоимости электроэнергии, курса монеты на рынке.